Emotet بدافزاری بود که برای اولین بار در سال ۲۰۱۴ مشاهده شد. نسخههای اولیه این بدافزار به منظور سرقت دادههای حساس قربانیان مانند اطلاعات احراز هویت بانکی توسعه داده شده بود. ضمن اینکه به تکنیکهای فریب ضدبدافزار جهت اختفا نیز مجهز شده و با آلوده شدن یک سیستم، مانند یک کرم اینترنتی سعی در گسترش خود از طریق نفوذ به سیستمهای دیگر داشت. ناگفته نماند که کانال اصلی گسترش Emotet از طریق ایمیلهای Spam بود. تاکتیک اخذ دسترسی اولیه این بدافزار در سالهای 2016-2017 از طریق ایمیل Spam دو مرحلهای و با رویکرد استفاده از ماکروهای مخرب تعبیه شده درون فایلهای .xls بوده است. بدین صورت که ایمیل، حاوی لینکها و یا Documentهای آلوده میباشد (در حقیقت Dropper بدافزار) که در صورت دانلود، باز کردن لینک و اجرای فایل، Payload اصلی به صورت خودکار بر روی سیستم هدف دانلود میشد.

در هنگام تحلیل باینری یک بدافزار، در اولین گام تحلیلگر تلاش خواهد کرد تا اطلاعات کافی از رابطهای برنامهنویسی که در باینری فراخوانی شدهاند، به دست آورد. با مشاهده لیست توابعی که توسط باینری استفاده شده است، میتوانید حدس بزنید که باینری قرار است بر روی سیستم چه عملیاتی انجام بدهد.

بسم الله الرحمن الرحیم و به نستعین، انَّه خیرُ ناصر و معین. خدمت تمامی دنبال کنندگان اندیشکده مجازی امنیت تبادل اطلاعات آیو، عرض سلام و تحیت دارم.

در این ماژول جدید از نقشه راه آموزشی جامعه امنیت سایبر، مبتنی بر دانشی که در ماژولهای قبلی به دست آوردیم، برنامه نویسی سیستمی ویندوز را با زبان C و CPP شروع خواهیم کرد. علاوه بر این، هر برنامه ای که در این ماژول نوشته می شود، مهندسی معکوس و دیزاسمبلی آن هم مورد بررسی و تحلیل قرار خواهیم داد تا بتوانیم در کنار هنر برنامهنویسی سیستمی با ساختارهای دیزاسمبلی و تحلیل باینریهای ویندوز به صورت استاتیک و دینامیک آشنا شویم.

امروزه با پیشرفت و توسعه علوم رایانهای در کلیه زمینهها، این رشته به عنوان بخش جدا نشدنی از دیگر علوم در آمده است و کاربرد آن هر روز در جامعه بشری بیشتر احساس میگردد. همچنین استفاده و بهکارگیری رایانه در تمامی علوم و رشتهها گویای نقش واقعی این پدیده برای زندگی ما است.

در سری مقالات کالبدشکافی جاسوسافزار استاکسنت قصد داریم به کالبدشکافی و تحلیل پدیدهای در دنیا پر پیچوخم بدافزارها بپردازیم که وقتی برای اولینبار کشف و شناسایی شد، مدت طولانی به عنوان عجیبترین و وحشتناکترین بدافزار نظر رسانهها و متخصصان امنیت سایبر جهان را به خود جلب کرد. این بدافزار که استاکسنت نام گرفت، اولین بدافزاری بود که به عنوان یک جنگافزار سایبری در جهان شناخته شد که بر خلاف دیگر بدافزارها توانایی تخریب تجهیزات فیزیکی / صنعتی را داشت.

آسیبپذیری آلودگی کش وب (Web Cache) برای مدت طولانی به عنوان یک تهدید نظری تصور شده بود. با این حال، اکنون پژوهشهایی در حوزه امنیت سامانههای کامپیوتری انتشار پیدا کرده است که در آن این آسیبپذیری به صورت عملی مورد بهرهبرداری قرار گرفته است.

به تازگی آزمایشگاه امنیت کیپاد بدافزاری برای پلتفرم لینوکس در زیرساخت کشور جمهوری اسلامی ایران رصد و شناسایی کرده است که این بدافزار قابلیتهای ویژه و منحصربفردی نسبت به نمونههای قبلی دارد. شایان ذکر است، در هنگام بررسی اولیه که توسط آزمایشگاه امنیت کی پاد صورت گرفت، این بدافزار توسط هیچ مکانیزم یا نرمافزار امنیتی قابل شناسایی نبود.

باجافزار Sodinokibi که به تازگی مورد مشاهده و رصد آزمایشگاه تحلیل بدافزار کیپاد قرار گرفته است، برخلاف باجافزارهای دیگر اقدام به بهرهبرداری از آسیبپذیری WebLogic Server اوراکل کرده است. از آنجایی که پورتالهای بسیاری در حال استفاده از سرویس WebLogic اوراکل هستند، و همچنین بهرهبرداری از آسیبپذیری این محصول نیاز به تعامل با کاربران ندارد، این باجافزار در ادامه میتواند طیف وسیعی از اهداف را مورد بهرهبرداری و نفوذ قرار بدهد.

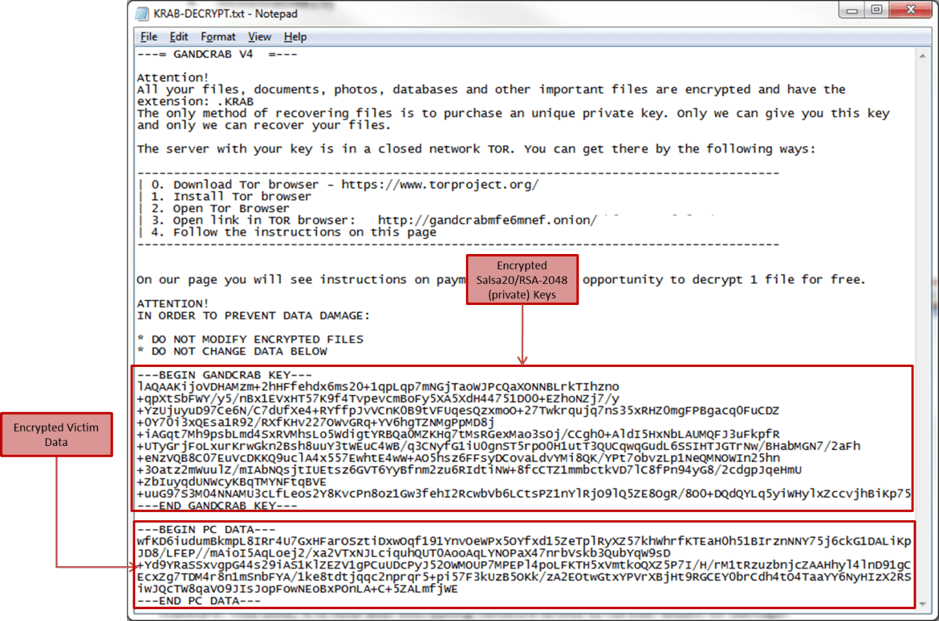

باجافزار GandCrab نسخه 4 که به تازگی مشاهده شده و مورد رصد قرار گرفته است، در حال هدف قرار دادن کاربرانی است که به دنبال نرمافزارهای کرک شده هستند. این مشاهده ابتدا توسط BleepingComputer گزارش شد. شایان ذکر است، صفحات مخرب در حال حاضر به درون وبسایتهای مشروع تزریق میشوند، با این هدف که کاربران را به بدافزار GandCrab آلوده کند.